本文最后更新于:2019 , 八月 19日 星期一, 4:53 下午

0x0 起源

今天看群里有个小伙伴也在写这个,我自己也没有什么事做

闲的蛋疼就也来写,可能有些地方会有点雷同

他是利用 bs4 来获取的,并不局限于利用re

附上他的博客文章: http://www.cnblogs.com/haq5201314/p/8459587.html

0x1思路:

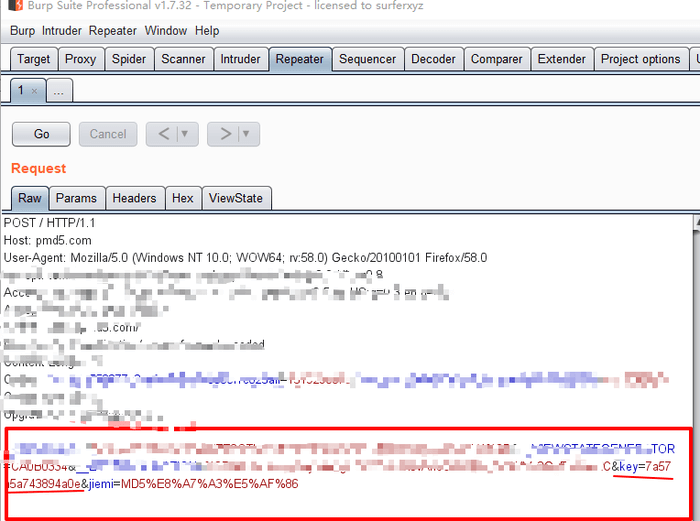

1.利用burp 截取 网站post提交的数据

2.利用 requesst.post 模拟浏览器访问 获取返回内容

3.通过正则筛选 md5 解密结果

0x2正文

1.利用burp 截取 网站post 提交密文的数据

2.利用 requests.post 访问网站 并获取返回内容

import requests

import re

import sys

url = 'http://pmd5.com' #目标网站

data = {

'__VIEWSTATE': '/wEPDwUKMTM4NTE3OTkzOWRkP4hmXYtPPhcBjbupZdLOLfmeTK4=',

'__VIEWSTATEGENERATOR': 'CA0B0334',

'__EVENTVALIDATION': '/wEWAwK75ZuyDwLigPTXCQKU9f3vAheUenitfEuJ6eGUVe2GyFzb7HKC',

'key': '7a57a5a743894a0e',

'jiemi': 'MD5解密'

}

#key处 为需要解密的md5密文,在后面我们改成可以修改的

r = requests.post(url=url,data=data)

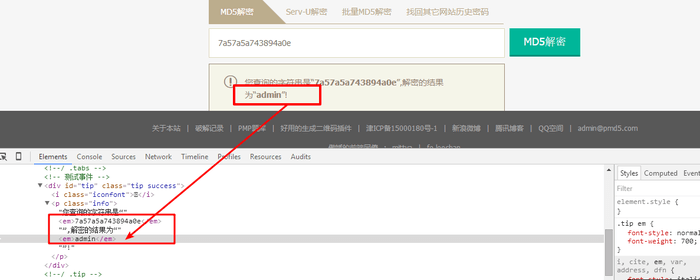

con = r.text3.通过正则筛选 md5 解密结果

发现 md5解密 结果 是包含在 标签中

a = re.compile('<em>(.*?)</em>')

result = a.findall(con)

list = '\n'.join(result)

print list4.最后我们 用函数来 弄下,让代码可读性高点

# coding:utf-8

import requests

import re

import sys

def md5(keywd):

url = 'http://pmd5.com'

headers = {'User-Agent': 'Mozilla/5.0 (Windows NT 10.0; WOW64; rv:58.0) Gecko/20100101 Firefox/58.0'}

data = {

'__VIEWSTATE': '/wEPDwUKMTM4NTE3OTkzOWRkP4hmXYtPPhcBjbupZdLOLfmeTK4=',

'__VIEWSTATEGENERATOR': 'CA0B0334',

'__EVENTVALIDATION': '/wEWAwK75ZuyDwLigPTXCQKU9f3vAheUenitfEuJ6eGUVe2GyFzb7HKC',

'key': '{}'.format(keywd),

'jiemi': 'MD5解密'

}

r = requests.post(url=url,headers=headers,data=data)

con = r.text

a = re.compile('<em>(.*?)</em>')

result = a.findall(con)

list = '\n'.join(result)

print list

if __name__=='__main__':

try:

keywd = sys.argv[1]

md5(keywd)

except:

print "python md5_pmd5.py $md5"好了,今天就到这了,这是我第一次写文章,可能写的不太好,格式也有点问题,后期我会改正的。